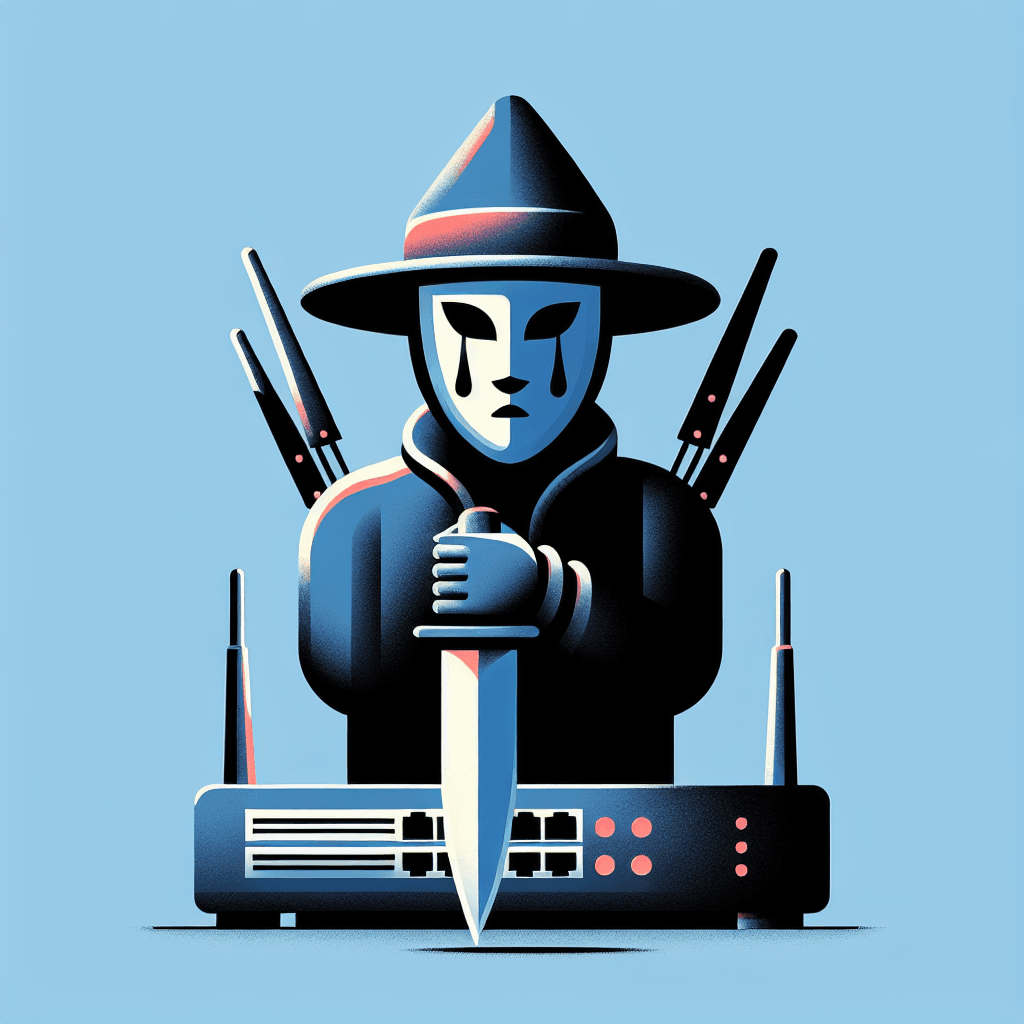

Tirith: nueva herramienta open-source que bloquea ataques por homógrafos en la línea de comandos

Tirith: nueva herramienta open-source que bloquea ataques por homógrafos en la línea de comandos Qué es Tirith y qué hace Tirith es una herramienta nueva, open-source y cross-platform diseñada para detectar ataques por homógrafos (homoglyph attacks) en entornos de línea de comandos. Según la descripción original, la utilidad analiza las URLs presentes en los comandos…