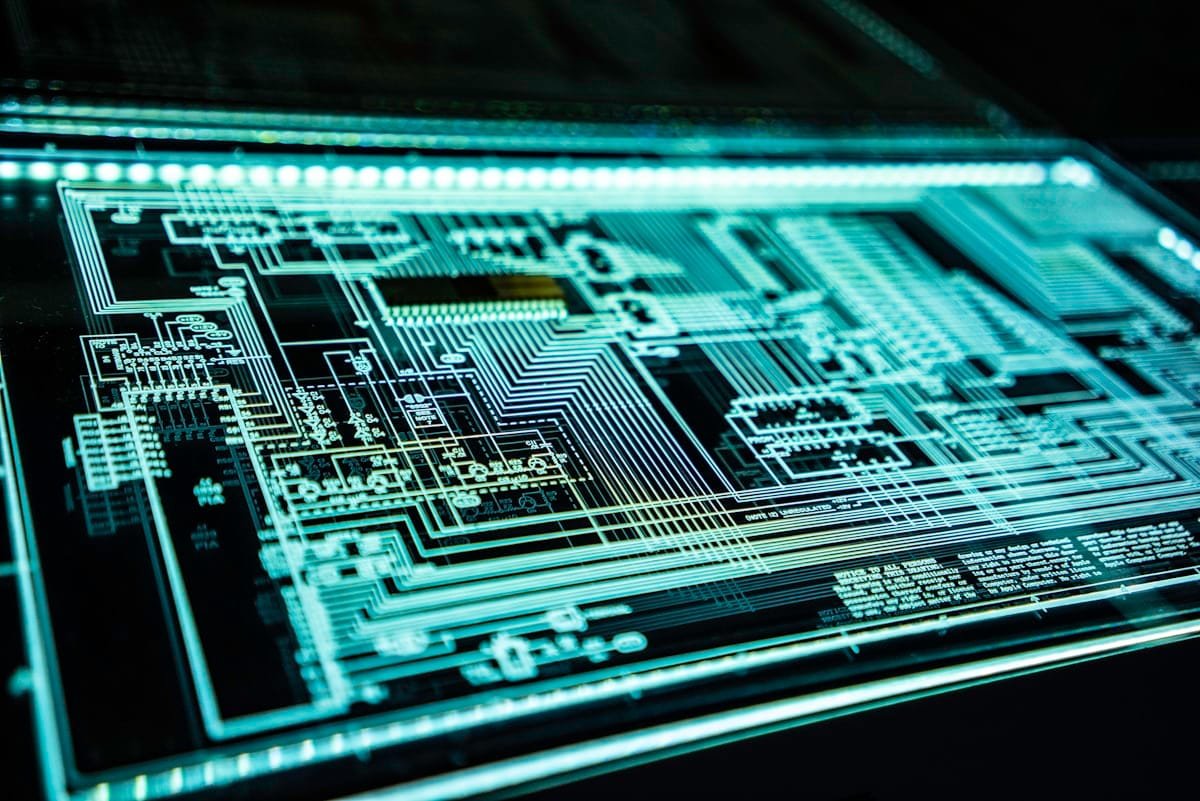

La Inteligencia Artificial Agente: Una Nueva Amenaza para la Seguridad Cibernética

La Inteligencia Artificial Agente: Una Nueva Amenaza para la Seguridad Cibernética Introducción a la IA Agente La inteligencia artificial agente, o «Agentic AI», es una tecnología que ya se encuentra en uso en diversas organizaciones. Esta forma de inteligencia artificial no solo realiza tareas específicas, sino que también consume datos y toma decisiones de manera…