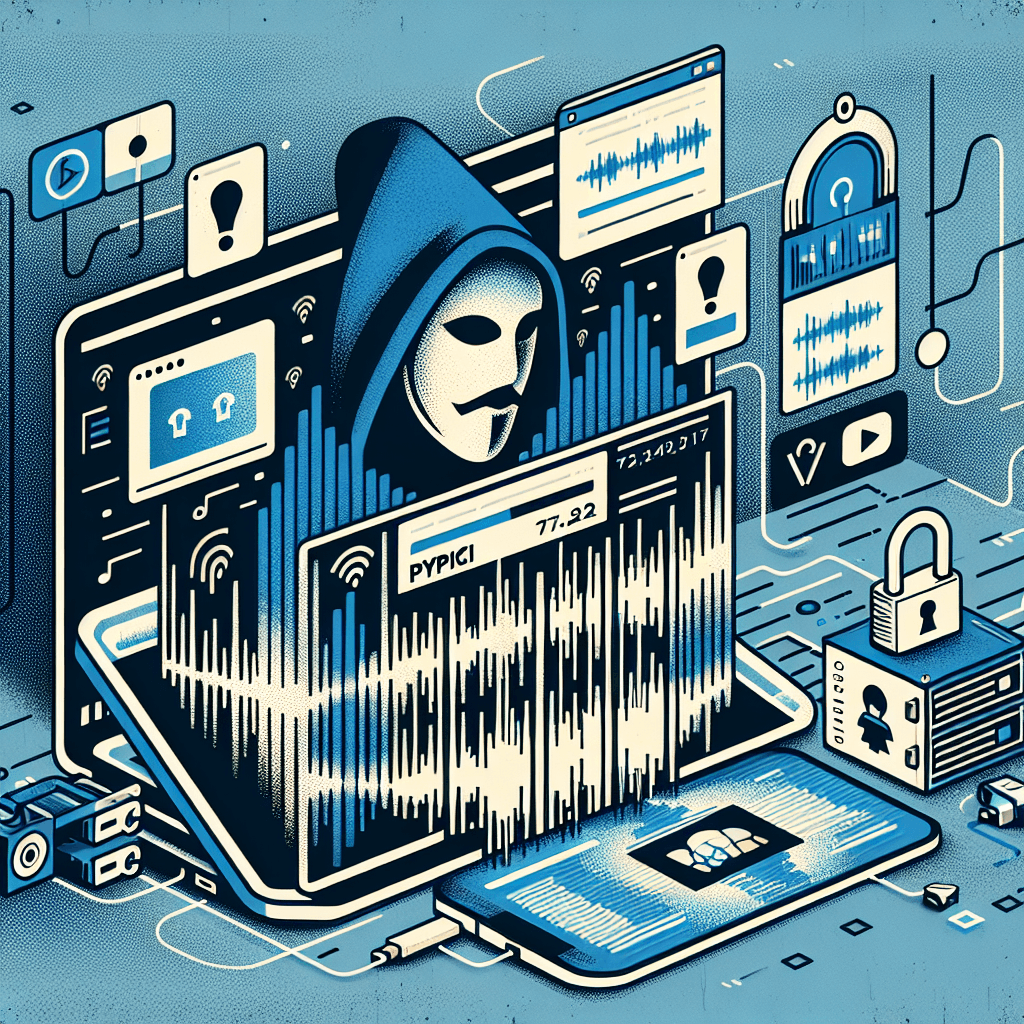

Paquete Telnyx en PyPI comprometido: malware oculto en WAV roba credenciales

Resumen del incidente

El repositorio Python Package Index (PyPI) fue utilizado hoy para distribuir versiones maliciosas de un paquete identificado como Telnyx. Según los primeros informes, un grupo que se identifica como TeamPCP consiguió subir las versiones comprometidas y estas contienen código que entrega malware diseñado para robar credenciales. El componente malicioso está oculto dentro de un archivo WAV incluido en el paquete y, una vez activo, el instalador o el código del paquete lo extraen y ejecutan para llevar a cabo el robo de información.

Contexto y antecedentes

El incidente incide sobre un vector ya conocido en el ecosistema de desarrollo: la cadena de suministro de software. Repositorios públicos como PyPI son fuentes primarias de dependencias para proyectos Python y, por tanto, un objetivo atractivo para actores maliciosos que buscan contaminar entornos de desarrollo, integración continua y despliegues en producción.

En años recientes se han documentado múltiples casos de paquetes maliciosos o comprometidos en repositorios públicos (incluyendo PyPI, npm y RubyGems). Estas campañas han variado desde typosquatting y paquetes con dependencias maliciosas hasta compromisos directos de cuentas con permisos de publicación. El vector específico de esconder payloads en formatos no ejecutables —por ejemplo, en imágenes o audio— forma parte de técnicas de esteganografía y ofuscación que permiten eludir detecciones simples y retrasar la atribución.

Análisis técnico y comentarios para profesionales

El uso de un archivo WAV como contenedor del malware sugiere varias técnicas posibles que los equipos de seguridad y desarrolladores deben conocer:

- Esteganografía: los atacantes pueden ocultar datos dentro de la señal de audio alterando bits poco significativos o insertando bloques de datos en metadatos o espacios no habituales del archivo.

- Datos anexados: el payload puede estar simplemente concatenado al final del archivo WAV —un método rudimentario pero efectivo— y extraído por el código malicioso del paquete.

- Codificación/Ofuscación: el contenido extraído del WAV probablemente esté codificado (por ejemplo, base64, XOR u otros esquemas) para evitar detección por firmas y para complicar el análisis manual.

- Carga y ejecución dinámicas: el paquete malicioso puede contener lógica que, tras la extracción del binario o script desde el WAV, lo escriba en disco y lo ejecute o lo instale como persistencia en el entorno víctima.

Para equipos técnicos, es importante diferenciar entre lo confirmado y lo plausible. En el caso informado, está confirmado que versiones maliciosas fueron subidas y que el vector de ocultación fue un WAV; los detalles exactos de la extracción y ejecución requieren análisis forense del paquete y de las muestras.

Desde la perspectiva de defensa: cualquier dependencia que incluya activos inusuales (binarios, imágenes, audio) debe activar una revisión manual y automática más estricta. La presencia de archivos no convencionales en paquetes de librerías es un indicador de riesgo que no debe ser ignorado.

Herramientas de análisis estático y dinámico pueden ayudar a desvelar el mecanismo. Por ejemplo, analizar el árbol de archivos del paquete, inspeccionar llamadas de E/S en tiempo de ejecución, y monitorizar el comportamiento de red de entornos de prueba (sandbox) al instalar el paquete. Las firmas de malware tradicionales pueden fallar si el payload está ofuscado dentro de un WAV, por lo que el análisis por comportamiento y la descompresión/decodificación del WAV son pasos críticos.

Riesgos e implicaciones

El compromiso de un paquete en PyPI con capacidad para robar credenciales tiene varias implicaciones operativas y de seguridad:

- Compromiso de entornos de desarrollo y CI/CD: muchos pipelines instalan dependencias desde PyPI durante la construcción. Un paquete malicioso puede capturar claves de API, tokens, o credenciales almacenadas en variables de entorno o archivos de configuración.

- Exfiltración y movimiento lateral: si las credenciales obtenidas permiten acceso a repositorios, servicios en la nube o sistemas internos, el atacante puede escalar el impacto más allá del equipo inicial.

- Persistencia y evasión: el uso de archivos multimedia para ocultar cargas útiles complica la detección por herramientas basadas en firmas y puede permitir campañas de mayor duración antes de ser detectadas.

- Confianza en la cadena de suministro: incidentes reiterados de esta naturaleza erosionan la confianza en repositorios públicos, lo que puede forzar a organizaciones a adoptar políticas más restrictivas y a incrementar costes operativos.

Recomendaciones operativas y técnicas

Las siguientes medidas son prácticas y aplicables a equipos de desarrollo y seguridad que gestionan dependencias Python y pipelines automatizados:

- Revisar y bloquear versiones: bloquee versiones identificadas como maliciosas y, si es posible, fijar (pin) dependencias a versiones específicas auditadas.

- Auditoría de dependencias: utilice herramientas de Software Composition Analysis (SCA) que alerten sobre cambios inesperados en dependencias y sobre la inclusión de archivos binarios o multimedia en paquetes de librerías.

- Entornos aislados para pruebas: instale nuevos paquetes en entornos aislados (sandboxes) y monitorice su comportamiento (actividad de red, creación de procesos, escritura en disco) antes de introducirlos en pipelines de producción.

- Firma y verificación: siempre que sea posible, confíe en paquetes firmados y valide firmas o checksums publicados por fuentes oficiales del proveedor; implemente políticas de integridad como TUF/Notary cuando la infraestructura lo permita.

- Principio de menos privilegios: evite ejecutar tareas de construcción o pruebas con credenciales de alto privilegio; utilice cuentas efímeras y minimice el acceso a secretos desde runners de CI/CD.

- Rotación y monitoreo de credenciales: rote claves y tokens si se sospecha compromiso y monitorice acceso anómalo a servicios que usan esas credenciales.

- Higiene en PyPI: habilite autenticación fuerte (2FA) para cuentas con privilegios de publicación y revise la seguridad de las cuentas de mantenedores del proyecto.

- Educación y gobernanza: establezca políticas claras sobre la incorporación de dependencias externas y capacite a equipos sobre indicadores de riesgo (por ejemplo, paquetes con archivos ejecutables, multimedia o scripts no documentados).

Conclusión

El compromiso del paquete Telnyx en PyPI con un payload oculto dentro de un archivo WAV subraya la persistente amenaza contra la cadena de suministro de software. Para los equipos que desarrollan, construyen o despliegan software, el incidente recuerda tres prioridades claras:

- Auditar y limitar dependencias: no asumir que una dependencia pública sea segura por defecto.

- Proteger pipelines y credenciales: reducir privilegios y rotar secretos periódicamente.

- Detectar por comportamiento: complementar firmas con análisis dinámico y monitorización proactiva.

Adoptar estas prácticas no elimina por completo el riesgo, pero reduce la probabilidad de impacto y acelera la capacidad de respuesta ante incidentes similares en el futuro.

Source: www.bleepingcomputer.com