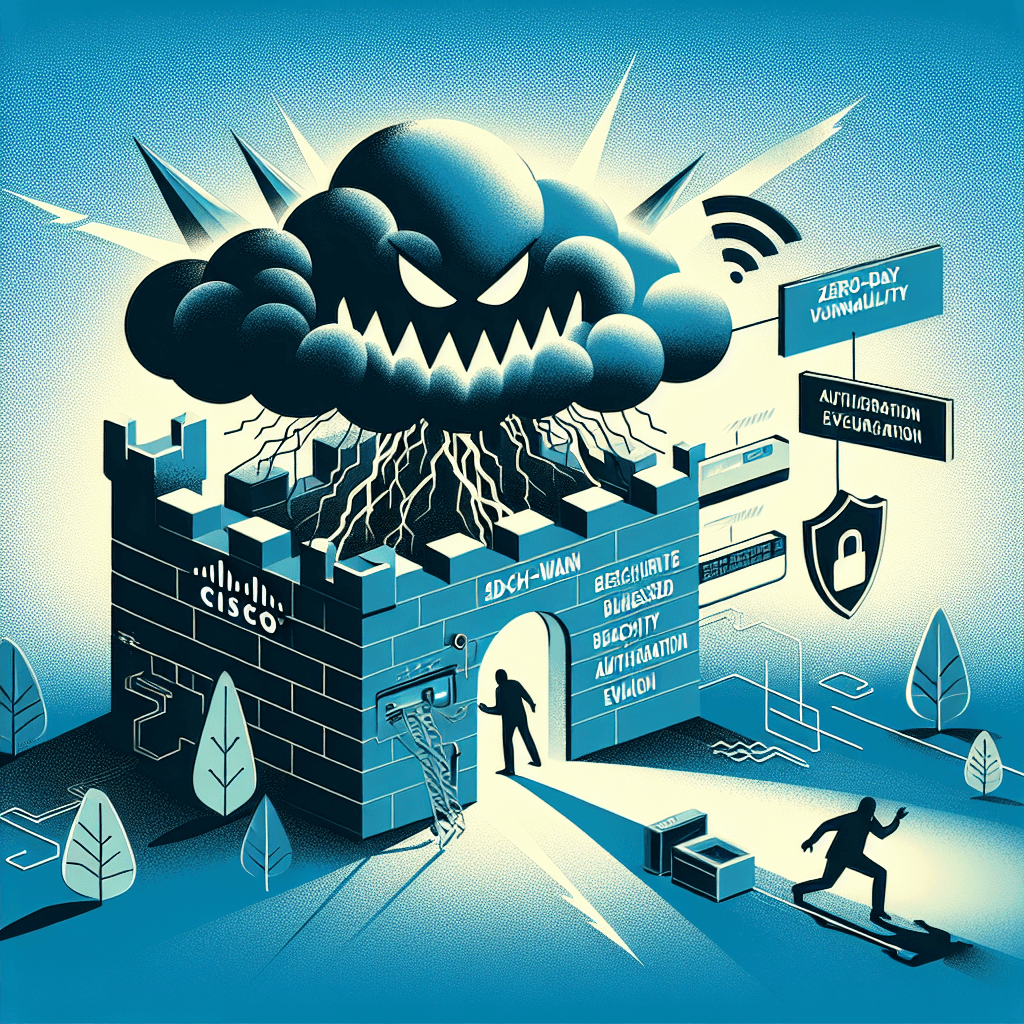

Actores oportunistas explotan autenticación débil, exposición sin gestionar y herramientas de IA populares

Actores oportunistas explotan autenticación débil, exposición sin gestionar y herramientas de IA populares Resumen del riesgo En su análisis mensual, Tony Anscombe destaca una tendencia clara: actores de amenaza oportunistas están aprovechando puntos débiles básicos —autenticación deficiente, exposiciones no gestionadas y el abuso de herramientas de inteligencia artificial (IA) populares— para facilitar el acceso no…